Reputación digital de Famosos, VIPS y Celebrities

Desarrollo

#Legaltech en estado puro, adaptado a las necesidades de las personas y marcas que tienen que cuidar especialmente su imagen, su intimidad y/o su reputación

Conocimiento

Una app pensada para celebrities, famoso/as y personas o empresas Notorias, a fin de que puedan gestionar su imagen, su intimidad personal y familiar y/o su reputación allá donde estén.

Servicios

La combinación de TIC’s y conocimiento nos permite dar soporte a través de sistemas automatizados, permanentemente vinculados a proveedores de servicios legales y tecnológicos.

Servicios de Reputación Online Exclusivos Para Famosos/as,

Celebridades y Empresas o Personas Notorias

IMAGEN

Localización de Imágenes y Marcas en la red, envío de advertencias, certificado y/o eliminado.

SUPLANTACIONES

Localización y Eliminación de

Perfiles Falsos usurpadores de Tráfico.

ECARE

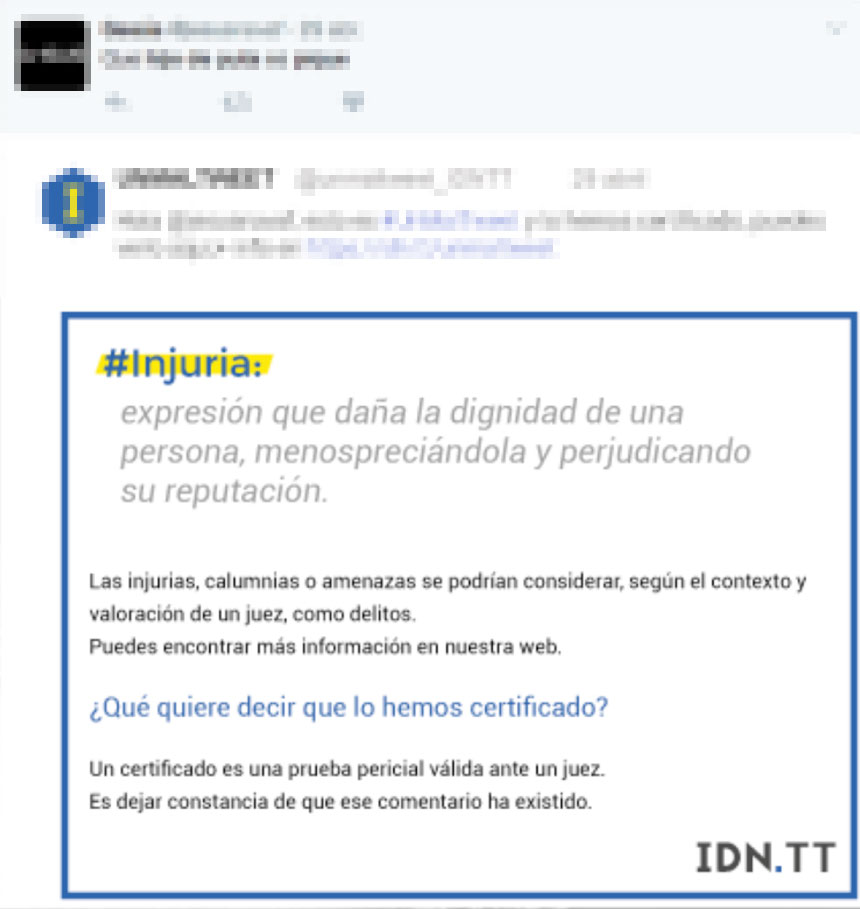

Vigilancia Digital en Tiempo Real de Injurias, Calumnias, Amenazas e Insultos, Certificado y eliminado.

BAD TWEET

Certificación en Tiempo real y Gestión de Replys de ataques en redes sociales, para su autocensura.

Solicita Vigilancia

Ordena a nuestro equipo la Ejecución de Procesos Regulatorios

El Equipo ejecuta las órdenes

- Introduce una orden de vigilancia de tu Imagen, tu Intimidad o tu Reputación.

- El Sistema controla la red y detecta las incidencias, poniéndolas a disposición del Protegido.

- Cuando una orden llega el equipo ejecuta las estrategias prejudiciales para eliminar el contenido de forma rápida e inocua. Todo el proceso es ajustado a derecho.

- Cada comunicación con proveedores es registrada y la trazabilidad del proceso se mantiene.

- Los contenidos fueron certificados, el protegido puede ejercer su derecho a litigar incluso eliminado el contenido.

- El equipo supervisa el momento de la eliminación del contenido.

Localización, Certificación y/o Eliminación de Imagen o Marca

Siguiendo las instrucciones de los Protegidos, nuestros sistemas investigan y rastrean de forma automatizada y/o manual y personalizada el universo de fuentes abiertas en internet, para detectar, certificar y, en su caso, eliminar cualquier utilización de la imagen, marca y/o nombre ilícitamente utilizado en la red.

Este mismo proceso puede ser aplicado a terceros en previsión de posibles ataques futuros.

El protegido podrá gestionar las incidencias que se localicen según sea su voluntad.

Localización, Evaluación y Eliminación de Huellas Digitales

(Propias o de Terceros)

La información es poder. En malas manos puede desvelar debilidades de nuestros protegidos. Nuestro equipo investiga y rastrea de forma manual y personalizada el universo de fuentes abiertas, las mismas que utilizan periodistas, policía, agresores o acosadores, para eliminar todo resquicio o posibilidad de incidentes o filtraciones negativas.

Este mismo proceso puede ser aplicado a terceros en previsión de posibles ataques futuros.

La huella digital de personas físicas y jurídicas pueden ser de diferentes tipologías, algunas mas críticas que otras:

Domicilios y Formas de Contacto

Arquitecturas Societárias

Localizaciones

Sistemas Operativos y/o Dispositivos

Costumbres y Horarios

Amistades, Parentescos, Socios.

Tendencias e Ideología

Como afectan al tráfico las Suplantaciones Digitales y como erradicarlas

Las suplantaciones de Identidad digitales en redes sociales y activos web, afecta de forma clara al día a día de los derechohabientes afectados y las organizaciones a las que representan.

Toda suplantación digital interfiere en aspectos tan básicos como la comunicación, el marketing, el tráfico digital o la reputación personal e institucional.

Las interferencias se convierten en falta de control de la comunicación, de la imagen programada, pérdida de ingresos por publicidad, valor de las cuentas sociales, por ello, debe ser vigilado constantemente, regularizado en tiempo real. En el catalogo de protegidos deben incluirse:

Celebrity, Famoso/a, Compañía Notoria o Marca

Familiares directos.

Sociedades relacionadas

eCare permite regulaciones perpetuas digitales sin denuncias, de forma rápida, inocua y prejudicial.

Las suplantaciones de Identidad digitales en redes sociales y activos web, afecta de forma clara al día a día de los derechohabientes afectados y las organizaciones a las que representan.

Toda suplantación digital interfiere en aspectos tan básicos como la comunicación, el marketing, el tráfico digital o la reputación personal e institucional.

Nuestro equipo despliega un método de gestión al que denominamos Ingeniería Regulatoria Digital, una combinación de Herramientas Digitales y Conocimiento jurídico, que permiten la regulación de contenidos negativos, maliciosos, ilícitos y/o ilegales, o simplemente, no deseados, de forma prejudicial, en plazos muy cortos.

Las eliminaciones son perpetuas, jamás vuelven a aparecer en los resultados de los buscadores, y en numerosas ocasiones generan cierres de cuentas y páginas web completas, incluidas las de noticias falsas o perfiles acosadores. Todo el proceso está plenamente ajustado a derecho, es ejecutado en tiempo real y no limita posibles acciones judiciales posteriores.

Equipo Humano Auditando

Escucha, Categorización, Provisión de Contenidos Críticos

IDN.tt se encarga de Escuchar y Marcar Contenidos Negativos

- El servicio escucha y guarda, en BigData, todas las menciones.

- Nuestro equipo revisa colas de Insultos, Injurias, Calumnias, Amenazas, y violaciones de derechos de Imagen y/o Marca.

- Nuestro equipo documenta los contenidos Negativos

Los contenidos son certificados digitalmente como pruebas forenses. - Los contenidos se pone a disposición del Protegido para que pueda decidir desde su dispositivo móvil, qué hacer con cada uno de ellos.

El Protegido toma la Decisión

Revisa los contenidos críticos y toma el mismo la decisión

A través de la APP de IDN.tt el Protegido toma decisiones

Las suplantaciones de Identidad digitales en redes sociales y activos web, afecta de forma clara al día a día de los derechohabientes afectados y las organizaciones a las que representan.

Toda suplantación digital interfiere en aspectos tan básicos como la comunicación, el marketing, el tráfico digital o la reputación personal e institucional.

Solicita Eliminación

Ordena a nuestro equipo la Ejecución de Procesos Regulatorios

- Cuando una orden llega el equipo ejecuta las estrategias prejudiciales para eliminar el contenido de forma rápida e inocua. Todo el proceso es ajustado a derecho.

- Cada comunicación con proveedores es registrada y la trazabilidad del proceso se mantiene.

- Los contenidos fueron certificados, el protegido puede ejercer su derecho a litigar incluso una vez eliminado el contenido.

- El equipo supervisa el momento de la eliminación del contenido.

Envía un #badtweet

Una alternativa Friendly para promover el autocontrol

- Nuestro equipo recupera el Tweet y efectúa un reply.

- Incluímos la url de información sobre la violación de derecho producida.

- Incluimos enlace al certificado online del contenido ilegal.

- Esperamos la eliminación del tweet y con ello los contenidos, replys y certificados.

- La autocensura funciona, el contenido es eliminado.

- La autocensura no funciona, se posibilita la acción judicial con el contenido certificado.

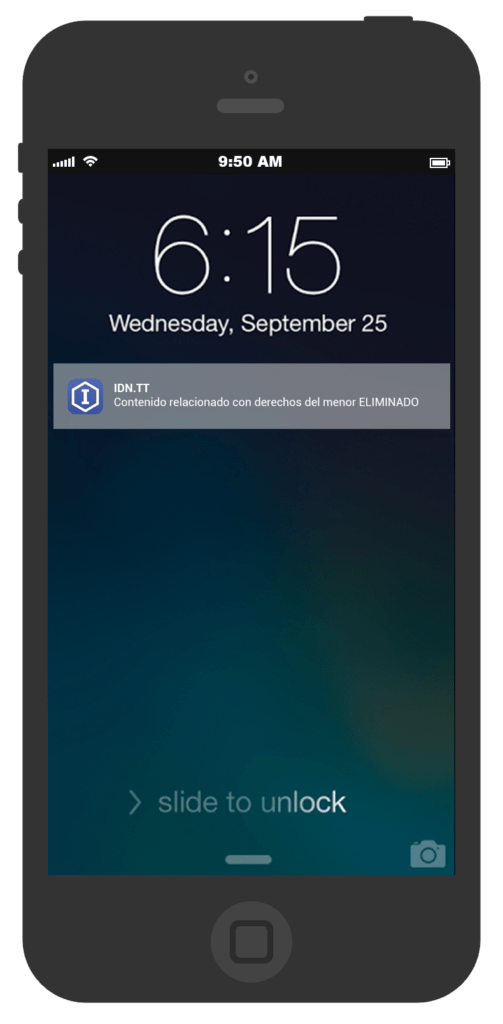

Alertas

¿Algo Crítico?

¿Se ha Producido una Eliminación?

Al instante en tu Smartphone

El protegido es informado de contenidos especialmente peligrosos.

Cada caída genera un Push en su smartphone informándole en tiempo real de las caídas.

Las acciones se listan y guardan, pudiendo siempre acceder a las eliminaciones y a los elementos controlados y guardados